Buenas Prácticas en CI/CD para Kubernetes y otras yerbas

El uso de CI/CD mejoran el proceso de entrega de software al automatizar etapas clave como las pruebas, seguridad y despliegue continuo.

Soy Roxs 👩💻| Software Developer | DevOps | DevSecOps | en @295DevOps 🖼 Content Creator. No se puede crecer si no estas dispuesto a saltar a la zona de peligro 🔥

La adopción de un flujo de trabajo basado en pipelines le ayuda a realizar envíos más rápidamente al pasar todo el código a través de un conjunto coherente de pasos. Esto garantiza que se cumplan los estándares requeridos.

Verá el mayor éxito de CI/CD cuando combine las herramientas adecuadas con su equipo. Con tantas plataformas disponibles, puede resultar complicado seleccionar una solución óptima.

En este post, aprenderá las buenas prácticas para crear pipelines CI/CD y desplegar en Kubernetes. Puede utilizar estas estrategias para automatizar directamente en sus clústeres de producción.

¡Vamos que seguimos onfire!

Buenas prácticas en CI/CD para Kubernetes

Kubernetes es el orquestador de contenedores líder para implementar, escalar y administrar cargas de trabajo de contenedores en producción. Pero, ¿cómo llegan esas cargas de trabajo a su clúster? Crearlos manualmente ejecutando comandos del terminal Kubectl es ineficiente y propenso a errores.

Kubernetes facilita la automatización del despliegue

El uso de pipelines CI/CD en Kubernetes facilita la automatización del despliegue de aplicaciones cada vez que se produce un cambio en su código fuente, ofreciendo una gestión eficiente y continua del ciclo de vida del software.

Puede mejorar la experiencia de gestión de Kubernetes automatizando tareas clave. CI/CD también brinda la oportunidad de verificar que las nuevas implementaciones cumplan con los estándares esperados, como pasar su conjunto de pruebas y no tener problemas de seguridad.

Sin embargo, la incorporación de Kubernetes en los procesos de CI/CD puede generar desafíos adicionales. Los administradores de clústeres a veces encuentran dificultades para tener una visión clara de las operaciones en curso en sus entornos, y la resolución de errores de implementación puede ser un proceso prolongado.

Además, las integraciones presentan posibles riesgos de seguridad, ya que un compromiso en el proveedor de CI/CD podría abrir una puerta para que los atacantes accedan a los clústeres.

Estrategias para superar desafíos para integrar CI/CD y Kubernetes con confianza y eficacia

Buenas Practicas para CI/CD y Kubernetes:

1. Adopte GitOps

2. Realice Escaneo de Imágenes de Contenedor

3. Aproveche Helm para Gestión de Despliegues

4. Garantice la Capacidad de "Rollback"

5. Utilice Etiquetas de Imágenes "Inmutables"

6. Implemente las Mejores Prácticas de Seguridad en Kubernetes

1. Adopte GitOps

GitOps se centra en mantener la configuración de infraestructura como archivos dentro del repositorio de control de código fuente. Este enfoque asegura la versión controlada de cada recurso esencial. Al gestionar todo a través de Git, se habilita la referencia directa a los recursos en los flujos de trabajo, permitiendo una rápida validación de la configuración y una pronta detección de posibles errores.

Evite la activación manual de pipelines desde sistemas externos, ya que puede resultar poco confiable y propenso a errores. La ejecución automatizada de pipelines mediante Git, cada vez que se realiza una aprobación "PULL REQUEST", garantiza que los cambios no pasen desapercibidos durante el despliegue en producción.

2. Realice Escaneo de Imágenes de Contenedor

Implementar imágenes de contenedores directamente en Kubernetes conlleva riesgos significativos para la seguridad. Es posible que estas imágenes contengan vulnerabilidades de día cero, secretos codificados accidentalmente o incluso paquetes maliciosos.

Para garantizar la seguridad, es crucial integrar escaneos de vulnerabilidades de imágenes en su pipeline. Si se detecta alguna vulnerabilidad, el job debe abortarse de inmediato. Esta medida proactiva evita la introducción silenciosa de nuevas vulnerabilidades en su clúster.

Herramientas como Trivy, Snyk son útiles para generar informes de escaneo de vulnerabilidades, y Docker Scout, integrado en la interfaz de línea de comandos (CLI) de Docker. Estas herramientas ofrecen una capa adicional de seguridad durante el desarrollo y despliegue de su aplicación.

3. Aproveche Helm para Gestión de Despliegues

Aplicar los manifiestos de Kubernetes de forma individual puede ser problemático, ya que los archivos individuales pueden pasar desapercibidos. Empaquetar sus aplicaciones con Helm ofrece la ventaja de versionar los manifiestos y realizar implementaciones repetibles en diversos entornos. Helm registra el estado de cada implementación como una "versión" en su clúster.

Además, Helm simplifica la gestión de la configuración. Puede proporcionar fácilmente variables , ya sea mediante archivos YAML o como argumentos de línea de comandos. Esto le brinda la capacidad de anular cómodamente variables específicas dentro de los scripts de su pipeline

4. Garantice la Capacidad de "Rollback"

Los pipelines de entrega continua (CD) son eficientes hasta que se enfrentan a fallos. En el contexto de Kubernetes, resolver estos problemas puede resultar poco claro. Su implementación podría quedar estancada en un estado fallido, sin poder realizar la transición al nuevo estado deseado.

Es crucial contar con una estrategia de rollback confiable para abordar estos eventos. Si está utilizando GitOps, debería poder retroceder fácilmente a una version anterior y luego reiniciar su pipeline. La version anterior se convertirá nuevamente en la versión activa, permitiéndole reemplazar el mal estado de su clúster.

Para cargas de trabajo con estado, como bases de datos, podría ser necesario realizar pasos adicionales en caso de que la implementación fallida haya migrado parcialmente algunos datos, dejando componentes atascados en la versión anterior.

La estrategia de rollback debe ser capaz de preservar y restaurar datos persistentes según sea necesario. Finalmente, es esencial verificar que su sistema de reversión funcione correctamente, ya que muchos equipos descubren errores en sus scripts de reversión solo durante incidentes reales.

5. Utilice Etiquetas de Imágenes "Inmutables"

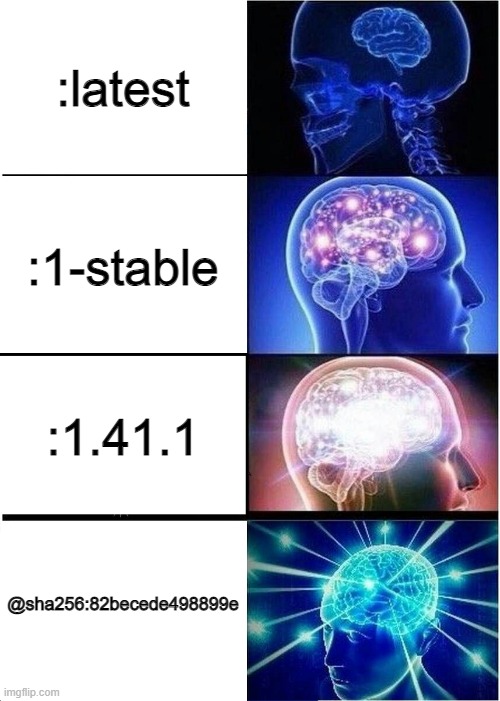

La inmutabilidad de las etiquetas de imágenes no solo hace que sus implementaciones sean reproducibles, sino que también fortalece la capacidad de realizar rollback de manera robusta.

La práctica de desplegar siempre con my-app:latest conlleva riesgos, ya que la imagen exacta seleccionada puede cambiar en cada implementación.

Optar por etiquetar cada imagen de forma única es considerablemente más seguro. Una estrategia popular implica utilizar un SHA de confirmación truncado, generando etiquetas como my-app:0ab43f. Esto facilita la comparación , los artefactos de imagen y las implementaciones asociadas. En caso de necesitar un rollback, simplemente puede ajustar su despliegue de Kubernetes para hacer referencia a la imagen creada a partir de la confirmación anterior.

6. Implemente las Mejores Prácticas de Seguridad en Kubernetes

Es fundamental adherirse a las mejores prácticas de seguridad estándar de Kubernetes al integrar sus clústeres con plataformas CI/CD. Para fortalecer la seguridad de su entorno, considere implementar el cifrado en etcd, el almacenamiento de claves críticas para el funcionamiento de Kubernetes. Además, configure permisos RBAC (Control de Acceso Basado en Roles) de manera precisa para las cuentas de usuario asociadas con sus pipelines de CI/CD. Esto garantiza que solo tengan acceso a las acciones necesarias y restringe posibles riesgos.

Asimismo, asegúrese de manejar de forma segura los datos sensibles y configuraciones confidenciales. Almacenar estos valores en secretos, en lugar de ConfigMaps básicos, proporciona una capa adicional de seguridad.

Al verificar su plataforma CI/CD, es crucial restringir las conexiones del clúster solo a proyectos y usuarios que haya autorizado de manera explícita.

Tenga en cuenta que cualquier individuo que logre comprometerse con su proyecto podría aprovechar las canalizaciones para introducir código malicioso en su clúster de Kubernetes.

Adoptar estas precauciones contribuye a un entorno más robusto y resistente a posibles amenazas de seguridad

Herramientas para una CI/CD eficaz con Kubernetes

La implementación de estas mejores prácticas no tiene por qué ser complicada. Es recomendable construir una cadena de herramientas que facilite la ejecución eficiente de pipelines de CI/CD con Kubernetes, garantizando al mismo tiempo la seguridad y evitando errores comunes. A continuación, se presentan cinco herramientas que puede considerar probar

GitLab

GitLab es una de las plataformas de entrega de software todo en uno más populares. Incluye gestión de código fuente y funciones CI/CD con excelente integración de Kubernetes.

Las versiones de GitLab utilizando GitLab Agent para Kubernetes. El agente se ejecuta en su clúster y está autorizado a acceder a proyectos específicos de GitLab. Luego podrá interactuar con Kubernetes desde los scripts de su canalización. Toda la comunicación fluye de forma segura a través del agente.

GitHub Actions

GitHub Actions es la solución CI/CD de GitHub. Puede usarlo para ejecutar tareas automatizadas cada vez que cambie su código. Aunque la plataforma carece de una integración integrada de Kubernetes, los complementos de terceros, como la acción Implementar en el clúster de Kubernetes de Azure, pueden automatizar las implementaciones y administrar diferentes estrategias de implementación.

ArgoCD

Argo CD es una herramienta de entrega continua diseñada específicamente para Kubernetes. Se mantiene como un proyecto de Cloud Native Computing Foundation (CNCF) .

Argo se instala en su clúster como controlador de Kubernetes. Supervisa sus aplicaciones e identifica cualquier diferencia en comparación con su repositorio de control de fuente. Cuando se produce una deriva, Argo resincronizará automáticamente el estado extrayendo su código y actualizando los recursos en su clúster. Facilita implementaciones de Kubernetes totalmente automatizadas.

Kubectl ...

Puede utilizar las CLI de Kubernetes existentes, como Kubectl y Helm, dentro de sus propios scripts de CI/CD. Esto requerirá que proporcione credenciales que permitan a las CLI autenticarse con su clúster, creando un flujo de trabajo basado en push.

Este método puede ser más accesible y fácil de configurar que usar una herramienta dedicada, especialmente si solo estás experimentando con Kubernetes. Le permite usar los mismos comandos que ejecuta en su estación de trabajo para implementar cambios dentro de sus canalizaciones.

Puntos clave

La sinergia entre CI/CD y Kubernetes permite la automatización de implementaciones, facilita el rápido escalado de servicios y brinda la confianza de que todo el código en producción ha superado exhaustivas pruebas. Al seguir las mejores prácticas que hemos explorado, puedes aprovechar al máximo esta poderosa combinación.

Al elegir una solución de canalización de CI/CD para Kubernetes, es crucial evaluar la profundidad de la integración. Examina cuidadosamente el modelo de seguridad, los mecanismos de reversión y el soporte para tu sistema de administración de código fuente.

Además, el uso de CI/CD puede extenderse más allá del despliegue de aplicaciones, permitiendo la aplicación de cambios en la infraestructura mediante técnicas de Infraestructura como Código (IaC). Ya sea en Kubernetes o utilizando herramientas como Terraform y Ansible, esta práctica proporciona colaboración en la infraestructura con control y flexibilidad totales. Incluye políticas de seguridad basadas en roles, detalles minuciosos sobre el uso y visibilidad completa de todo lo que se ejecuta en tus cuentas en la nube.

Conclusión

La integración de CI/CD y Kubernetes ofrece un conjunto poderoso de herramientas para automatizar despliegues, escalar servicios y garantizar la calidad del código en entornos de producción.

Al seguir las mejores prácticas, se logra una implementación eficiente y segura. La elección cuidadosa de soluciones de CI/CD para Kubernetes, considerando la integración, el modelo de seguridad y los mecanismos de reversión, es clave para el éxito. Además, la expansión del uso de CI/CD hacia prácticas como Infraestructura como Código (IaC) proporciona una gestión flexible y controlada de la infraestructura.

En conjunto, estas prácticas no solo optimizan el desarrollo y despliegue, sino que también fortalecen la seguridad y la visibilidad en la gestión de la infraestructura en la nube